Welcome to Stefan's Weblog

Welcome to Stefan's Weblog

Der Weblog 💻 für ...

| 🍓 Raspberry Pi | ☁️ Nextcloud | 🔑 YubiKey | 📚 Git & Gitea | 🍎 MacOS | 💾 Synology & 💿 openmediavault | 🐧 Linux | 🤖 Ansible | 🛜 OpenWRT | ✍️ LaTeX | 🛠️ Tools & Apps |

Die neuesten Artikel findest du im 👉👉👉👉 Blog 👈👈👈👈.

Nicht fündig geworden? Schau mal in die 👉 Tags Cloud oder nutze die Suchfunktion 🔎.

Alle Kategorien

| Kategorie | Beschreibung |

|---|---|

*1 |

Raspberry Pi, der Bastelrechner schlechthin. Super geeignet für die eigenen Projekte und auch den professionellen Einsatz. 👉 Link |

*2 |

Nextcloud ist eine freie Kollaborationslösung. Das eigene Hosting auf einem Raspberry Pi ist einfach umzusetzen und zu verwalten. Hier findet man von Installationsanleitung und Konfigurationshilfen alles auf dem Weg zur eigenen 👉 Nextcloud |

*3 |

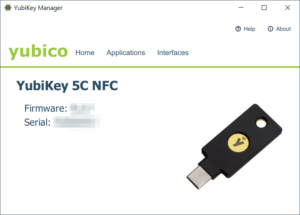

YubiKey ist ein Hardwaretoken der FIDO, Webauthn, SSH und OpenPGP sprechen kann. 👉 Link |

*4 |

Git ist der de-facto-Standard für die Versionsverwaltung. 👉 Link |

*5 |

MacOS Apples eigenes Betriebssystem. 👉 Link |

*6 |

Einige hilfreiche Informationen zum Synology NAS. & openmediavault ist ein ein freies Betriebssystem für NAS, das auf einem Raspberry Pi installiert werden kann. 👉 Synology & openmediavault |

*7 |

Linux das 🦸 Betriebssystem. 👉 Link |

*8 |

Ansible ist ein Open-Source Werkzeug zum einfachen und zentralen administrieren und verwalten von Clients, Servern und Netzwerkkomponenten. 👉 Link |

*9 |

OpenWrt ist ein Linux-Betriebssystem für embedded Systeme, wie Router, Server, etc. 👉 Link |

*10 |

Schreibe große und kleine Dokumente, wissenschaftliche Arbeiten, Briefe oder erstelle Präsentation mit LaTeX 👉 Link |

*11 |

Vorstellung von Tools & Apps aus der freien IT-Wildbahn. 👉 Link |

Gib mir gerne einen Kaffee ☕ aus !

Wenn dir meine Beiträge gefallen und geholfen haben, dann kannst du mir gerne einen Kaffee ☕️ ausgeben.

Follow Me❗️

Fotos

1 Foto von Jainath Ponnala auf Unsplash

2 Foto von engin akyur auf Unsplash

3 Foto von Stefan's Weblog

4 Foto von Yancy Min auf Unsplash

5 Foto von Wesson Wang auf Unsplash

6 Foto von Claudio Schwarz auf Unsplash

7 Foto von Benjamin Bindewald auf Unsplash

8 Foto von Simon Kadula auf Unsplash

9 https://openwrt.org/, https://openwrt.org/_media/docs/guide-graphic-designer/openwrt-logo-usage-guidelines.pdf

10 Foto von Stefan's Weblog

11 Foto von Barn Images auf Unsplash

Newspaper - Foto von Bank Phrom auf Unsplash

Main categories

Main categories